-

Posts

2682 -

Joined

Posts posted by Schulte

-

-

Hello @TD101, welcome.

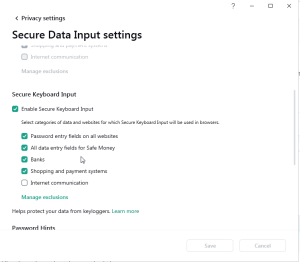

In the Windows version you will find the corresponding option under 'Settings->Privacy settings->Secure Data input settings'.

If you are using a different operating system, please specify which one.

-

1

1

-

-

Hello @templar,

there is a slightly older answer to your question from @Igor Kurzin. According to it, a rootkit scan also takes place during the quick scan and the full scan.

I think nothing has changed.-

1

1

-

-

Hi @securemarc,

einen Lösungsvorschlag habe ich gerade nicht, nur ein paar Überlegungen.

Der JDownloader ist ja davon abhängig, dass zumindest eine Java-Runtime installiert ist.

Ich kann mich daran erinnern, dass vor geraumer Zeit ein Problem mit dem Downloader nur gelöst werden konnte, indem man die Javaumgebung als vertrauenswürdig registriert und ein paar Ausnahmen für sie gesetzt hat. Damals war noch viel in Java geschriebene Malware unterwegs, der Schritt also eher eine Katastrophe (vom Sicherheitsstandpunkt aus gesehen).

Für weitere Versuche solltest Du also unbedingt Deine Java-Version prüfen. Ist es die aktuellste, mit der der Downloader arbeiten kann? Wie wird sie von Kaspersky eingestuft (Vererbung der Rechte)? Ist sie nicht vertrauenswürdig, ist es der Downloader nicht. Ist es der Downloader (als Tochterprozess) nicht, ist es das durch ihn gestartete Script ebenfalls nicht.

Du siehst, eine Ferndiagnose könnte schwierig sein. Die benötigten Logs darf leider nur der Support anfordern und auswerten. Aber vielleicht kannst Du nun selbst nach weiteren möglichen Ursachen suchen.

-

1

1

-

-

Hallo @Michaj1, ein nachträgliches Willkommen.

Bei KIS23 habe ich zuerst mal gestutzt, aber bei einem großen Onlinehändler wird dieses Produkt tatsächlich so angeboten. Nach meinem Wissen sollte die KIS in der "Kaspersky Standard" aufgehen.

Wie dem auch sei:

Die Lizenzen gelten sowohl für die KIS, wie auch für die Standard.

An Deiner Stelle würde ich den neuen Aktivierungscode in der KIS als "Reservecode" eingeben.

Siehe dazu https://support.kaspersky.com/KIS/21.3/de-DE/84321.htmMit einer gültigen KIS-Lizenz kannst Du jederzeit auf die "Kaspersky Standard" aktualisieren. Das einfache Drüberinstallieren funktioniert hervorragend (natürlich solltest Du nach dem Upgrade kontrollieren, ob alle Einstellungen übernommen wurden).

Den neuen Aktivierungscode solltest Du in Deinem MyKaspersky-Account hinterlegen, darüber kannst Du ihn dann bei Bedarf auch Deinen anderen Installationen zuweisen bzw den passenden Installer herunterladen..

-

1

1

-

1

1

-

-

Hello @ALNewby, welcome.

The icon refers only to the reputation of a website. It is an automated process, a scan has no influence.

So, unfortunately, you will have to wait and see.On 6/5/2019 at 10:58 AM, Guest said:Icons in search results are displayed according to our Reputation Service (KSN). I guess everyone knows what the reputation is. It is about user's opinion. It shows how many our users trust a website (or consider it's dangerous). Grey icon means that there are still not enough opinions of our users. It is obviously connected to a website popularity and visiting rate. But it does not mean that the website is infected. Our databases will not detect and block safe website. But the reputation is a bit different from databases. Threat Intelligence Portal can say that the website has not a malware but it will still have Grey icon until enough user opinions is not collected. Once it is - the website gets Green or Red icon in the reputation service. There is nothing to do from our side or from owner's side in order to add the website to the Reputation service. It is totally automated process. Reputation is not about viruses, it is about trustfulness.

Hope this helps.-

1

1

-

-

Hello @DmaumauBR, welcome.

According to the error message, it is possible that your application cannot deal with the inspection of the data traffic by KTS.

If you locate the program you are launching (shortcut on the desktop?) in your screen shot and double click on it, you can set up an exception in the settings as a test.

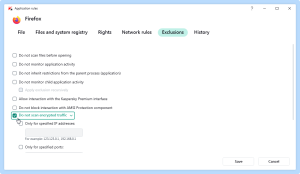

In the window 'Application rules->Exclusions' select the option 'Do not scan encrypted traffic'.

My example (Firefox):

-

1

1

-

-

Hi @NeikiDev,

auch im Webinterface gibt es gerade Probleme, die noch nicht geklärt sind.

So ist z. B. die Uploadgröße zeitweise auf ein sinnlos niedriges Maximum beschränkt. Vielleicht hängt Dein Problem auch damit zusammen.Die fehlende Erreichbarkeit der Verantwortlichen erklärt das natürlich nicht. Da hilft nur Abwarten...

-

Hello @Xeno,

if an unwanted remote connection could be established, this is of course fatal. The attacker could, depending on the Windows settings, extract data. Kaspersky products offer efficient ways to prevent this, e.g. remote access is disabled by default.

But if we assume the bad case that such a connection could be established, the attacker will want to execute further malware on your computer. This will of course be monitored by System watcher/Intrusion Prevention like any other program. Since malware rarely has a valid digital signature and is also listed as harmless by Kaspersky, the 'extra' should be detected and blocked. -

Hallo @NeikiDev,

ich habe Deine Anfrage an eine etwas höhere Stelle weitergeleitet.

Ich hoffe, sie kommt so bei den Richtigen an.Sollte sich auf diesem Kanal etwa tun, werden wir das umgehend mitteilen. Mehr können wir hier im Forum in Deiner Angelegenheit leider nicht unternehmen.

-

2

2

-

1

1

-

-

Hallo @Leonhard, ein verspätetes Willkommen.

Wenn der Admin seinen Proxyserver entsprechend konfiguriert hat, sehe ich wenig Chancen.

Hast Du eine Kauf-Version, könntest Du versuchen, ob Du mit dem Wechsel auf das WireGuard-Protokoll Erfolg hast:

https://support.kaspersky.com/KSDE/Win5.13/de-DE/236273.htm -

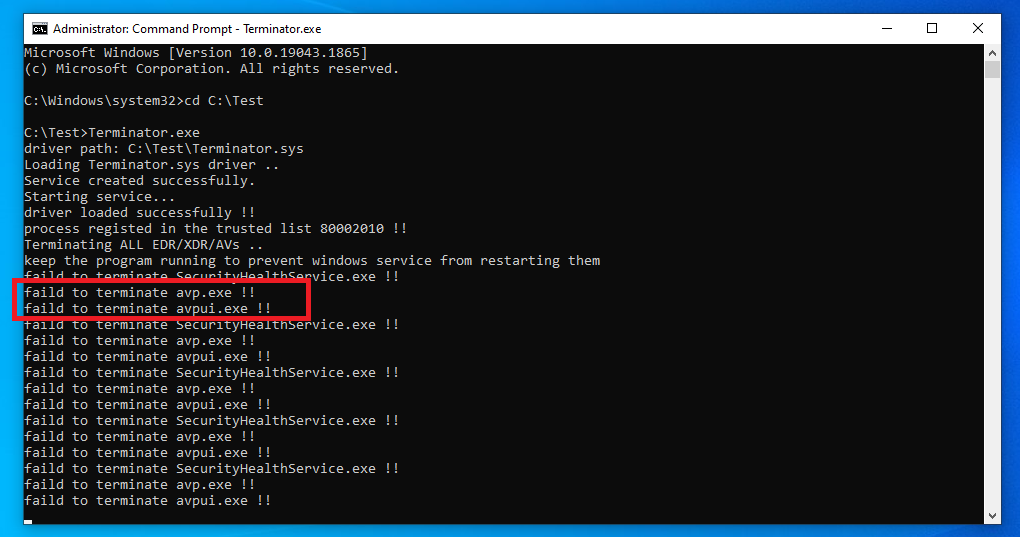

On 6/30/2023 at 1:30 PM, Yury Parshin said:

We know about this utility and vulnerable driver from Zemana. Our product blocked them since 2023.06.02.

Hello @Bav,

the responsible vulnerable driver is already blocked for a month. Since then your system is protected from this attack.

Now it was just a matter of tweaking settings like for the utility. -

Hello @Bav

,

the reference to the old post has its justification.

At that time various browser manufacturers have increased their security measures. This prevented browser add-ons from communicating with other programs on the computer.

Kaspersky introduced script injection as a replacement, this allows addOn and AV to connect again.You can disable the injection, but the data stream will still be scanned and malicious content will be blocked.

What is then no longer possible is, for example, the display of the icons of URL-Advisor, with blocked content the message is no longer displayed in the browser, Anti-Banner is no longer configurable with the AddOn. Then there can still be problems with the automatic switch to Safe Banking.

So all the protection functions remain, only the handling out of the brower becomes less user-friendly.-

2

2

-

1

1

-

-

Hallo @WalterV,

ich fürchte, ich verstehe Deine Frage nicht so richtig.

Kannst Du bitte etwas genauer ausführen, wie Du das VPN einsetzen möchtest? Was verstehst Du unter einem "Ort"? -

Update:

Die Missbrauchsmöglichkeit bzw die Verwundbarkeit des Treibers ist seit längerem bekannt. Seit Anfang Juni werden die durch ihn ausgeführten Aktionen durch KL-AVs blockiert.

Er wird nicht selbst als Malware erkannt, es handelt sich um einen legitimen Treiber, nur eben mit einem Fehler (soll es auch bei Windows einige geben?).Der Quellcode des (Demo)programms, das die Lücke nutzt, ist inzwischen öffentlich einsehbar.

Es ist als "Proof of Concept" zu betrachten und beinhaltet keine weitere Schadsoftware (das werden andere Autoren sicher umbauen).KL-Programme sind durch das Blockieren des missbrauchten Treibers geschützt und lassen sich so nicht deaktivieren. Andere AV-Programme werden sicher vergleichbare Schritte unternommen haben.

Bleibt noch der verwundbare Treiber. Den sollte Zemana schnellstmöglich aus dem Verkehr ziehen.Nachtrag:

@Yury Parshin hat gerade noch einen passenden Screenshot gepostet:

Spoiler

-

1

1

-

1

1

-

-

Hi @Leander,

das ist nur meine persönliche Einschätzung, es bedeutet noch keine Entwarnung.

Jedenfalls beschäftigen sich inzwischen die Entwickler mit dem Thema, nur sie können eine belastbare Aussage machen.

Sobald was kommt, werden wir es hier posten.-

1

1

-

-

Hi @Leander,

noch ein paar Zusatzinformationen (bisher unbestätigt):

zur Installation des fraglichen Treibers werden Adminrechte benötigt und die Windows-Sicherheitsabfrage muss abgenickt werden.

Ein Angreifer müsste also entweder an Deinem Rechner sitzen oder per Remote verbunden sein. Und das, wie gesagt, als Admin.

Die Malware, die dann den Treiber missbraucht, muss ebenfalls mit Adminrechten gestartet werden.Der "Entdecker" dieser "Lücke" verkauft sie für 500-3000$ an Interessenten.

Solange nichts anderes bekannt wird, halte ich das Ganze für Panikmache, die jede Menge YT-Klicks generieren soll. Eine echte Lücke wäre sicher teurer. Und wenn man schon mit Adminrechten auf einem fremden System unterwegs ist, gibt es noch ganz andere (und nicht so auffällige) Werkzeuge...-

2

2

-

-

Hi @Leander,

soweit ich das beurteilen kann, handelt es sich bei den von Dir genannten Treibern nicht um Malware, sondern um legitime, signierte Treiber.

Das Problem ist, dass diese von der eigentlichen Malware installiert und dann für ihre eigenen Zwecken missbraucht werden.Mit einer reinen Erkennung der Dateien ist es also nicht getan, es könnte sich dann auch um einen FP handeln.

Wichtig ist hier, die eigentliche Malware zu finden. Die Programmkontrolle sollte erkennen, wenn ein nicht oder wenig vertrauenswürdiges Programm einen Treiber missbraucht und den Zugriff sperren (Vererbung der Rechte).

Ob weitere Maßnahmen eingepflegt wurden, ist mir derzeit nicht bekannt. Aber den vielgelobten Selbstschutz gibt es ja auch noch...-

1

1

-

1

1

-

-

Hello @Snowwolfboi,

with the default settings you have exactly what you want.

They are the optimal compromise between security and performance, valid for most computers.

Of course you can increase the security a little bit, but this will be at the expense of the performance (e.g. a deeper heuristic puts a lot of load on the system).

If you look at the tests of independent AV institutes, Kaspersky always performs very well. No matter if protection or performance. Almost always tested with the default settings.-

1

1

-

-

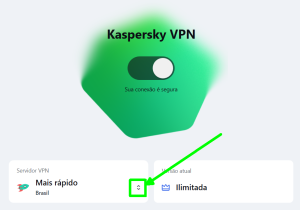

Hello @Carlindo Hugueney, Welcome.

You have selected the 'Fastest' option for the server. You are connected to this server, which can also be a Brazilian one. Also with this the connection is protected.

If you want to be connected to another server, e.g. a foreign one, you can select it manually. -

Hi @wolflop,

den Downloader wollte ich jetzt nicht extra installieren.

Daher die Frage: kann überhaupt keine Datei damit heruntergeladen werden oder nur nicht die speziellen, vom Webseitenbetreiber so nicht vorgesehenen Downloads?Dein Downloader benutzt einige Tricks wie z. B. das mehrfache Zurücksetzen der Verbindung, um an so nicht vorgesehene Downloads zu kommen. Könnte sein, dass das VPN dadurch verwirrt wird...

-

Hallo @GrafHubert, willkommen.

In Deinem My Kaspersky-Account gibt es die Möglichkeit, einem verbundenen Gerät eine bestimmte Lizenz/Abo zuzuweisen.

Hast Du das schon probiert?

https://support.kaspersky.com/KPC/1.0/de-DE/173437.htm

Möglicherweise musst Du die bereits registrierte Lizenz auf dem betreffenden Gerät zuerst löschen/widerrufen.-

1

1

-

-

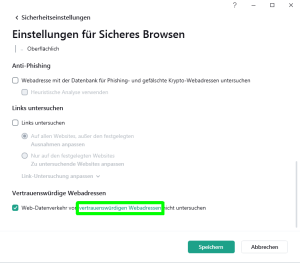

Hi @scope,

die Option wird automatisch aktiviert, wenn Du selbst eine "vertrauenswürdige Webadresse" angegeben hast.

Ist keine eingetragen, ist der Haken ohne Bedeutung.Klicke auf das "vertrauenswürdigen Webadressen" und Du kannt die Ausnahmen kontrollieren.

Die Option dient dazu, alle angegebenen Adressen, für die eine Ausnahme "aktiv" ist, mit nur einem Klick wieder zu kontrollieren.In der neuen Produktlinie ist dann auch der Text korrigiert:

-

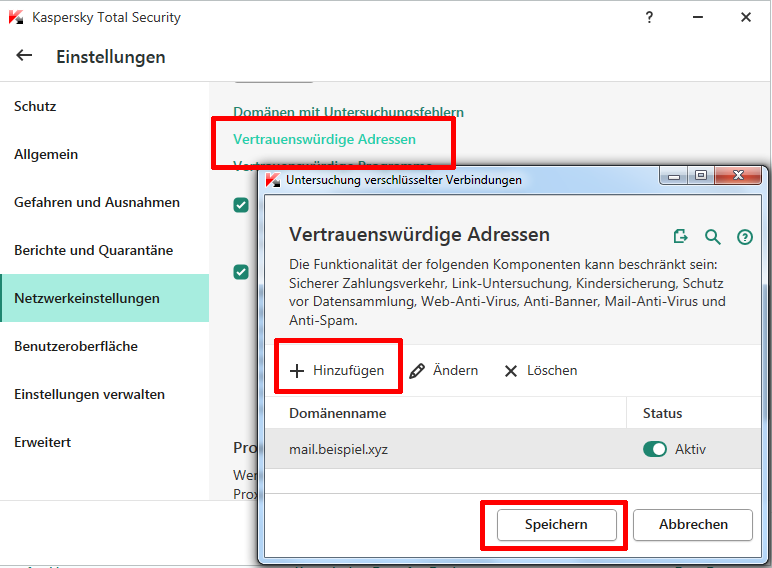

Hallo @Roman1975, willkommen.

Der schnellste Weg ist wahrscheinlich, die Subdomain zu den "vertrauenswürdigen Adressen" hinzuzufügen.

Gehe dazu in der KTS nach "Einstellungen->Netzwerkeinstellungen->Vertrauenswürdige Adressen".

Dort fügst Du die imap-Adresse aus der Meldung hinzu. Speichern und testen...

Beispiel:Spoiler

-

Hallo @Browserle, auch von mir ein Willkommen.

Wenn Du im Onlineshop gekauft hast, gibt es tatsächlich keinen Aktivierungscode mehr.

Die Lizenz wird direkt auf dem angegebenen MyKaspersky-Konto hinterlegt und du mußt die zu aktivierenden Rechner bzw Installationen mit dem Konto verbinden.

Einige Hinweise dazu gibt es in der Onlinehilfe.In den von @Longlife genannten FAQs wird das neue Lizenzmodell unter Q5 kurz erwähnt.

-

1

1

-

Hat Kaspersky Standard Webcam schutz integriert?

in Für Privatanwender

Posted

Hallo @Weidner, willkommen.

Der Webcamschutz ist Bestandteil aller aktuellen Produkte für Heimanwender.

Vergleich der Abo-Varianten

Mit dem Erscheinen der neuen Version wurde der Installationsvorgang über eine alte Version wesentlich verbessert. Du kannst die Standard einfach über die bestehende KIS (so diese ordnungsgemäß läuft) drüberbügeln. Die Einstellungen und eine noch aktive Lizenz werden automatisch übernommen.