Forums

-

English Forum

-

Products for Home

- Kaspersky: Basic, Standard, Plus, Premium

- Kaspersky Internet Security

- Kaspersky Total Security

- Kaspersky Safe Kids

- Kaspersky Security Cloud

- Kaspersky Anti-Virus

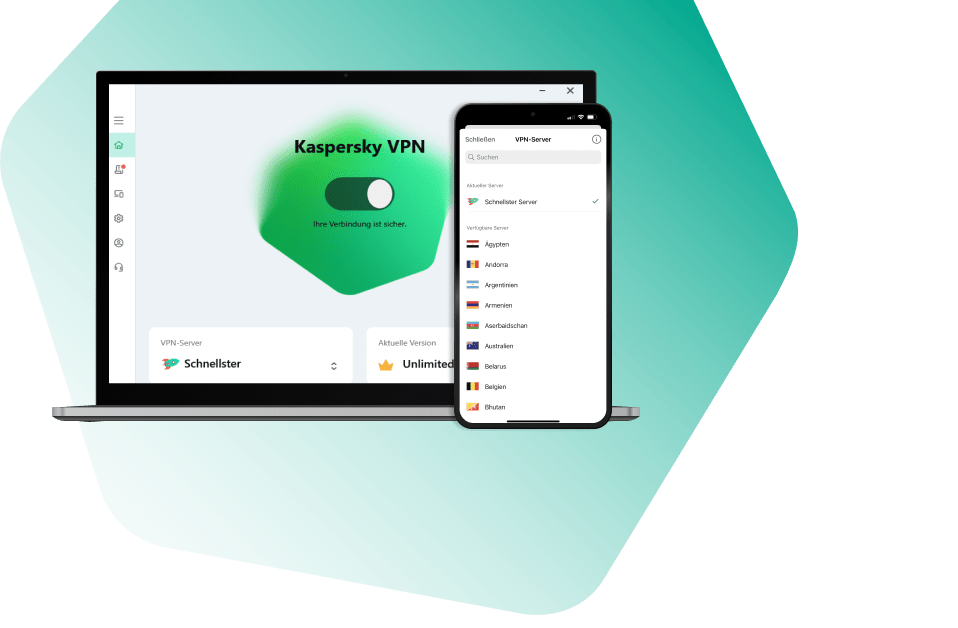

- Kaspersky VPN Secure Connection

- Kaspersky Password Manager

- Kaspersky Free

- Kaspersky Rescue Disk

- Kaspersky Virus Removal Tool

- My Kaspersky

- Virus and Ransomware related questions

- 66.8k

- posts

-

- Protected browser will not open

- By Karbu,

-

Products for Business

- Kaspersky Endpoint Security for Business

- Kaspersky Hybrid Cloud Security

- Kaspersky Security Center

- Kaspersky EDR Optimum

- Kaspersky Anti Targeted Attack & EDR Expert

- Kaspersky Endpoint Security Cloud

- Kaspersky Small Office Security & Management Console

- Kaspersky Security for Mail Server

- Kaspersky Security for Internet Gateway

- Kaspersky Security for Microsoft 365

- Kaspersky Embedded Systems Security

- Kaspersky Services

- Kaspersky Industrial Cybersecurity

- Kaspersky Scan Engine

- Kaspersky Security Awareness

- Kaspersky Unified Monitoring and Analysis Platform

- Kaspersky SD-WAN

- Kaspersky SDKs

- 12.9k

- posts

-

- 19

- posts

-

- 3

- posts

-

- 552

- posts

-

- My mouse and keyboard stopped working

- By Berny,

-

Beta Testing Products for Home & Business (12874 visits to this link)

-

-

Русскоязычный форум

-

Продукты для дома

- Kaspersky: Basic, Standard, Plus, Premium

- Kaspersky Internet Security

- Kaspersky Free

- Kaspersky Total Security

- Kaspersky Secure Connection

- Kaspersky Password Manager

- Kaspersky Security Cloud

- Kaspersky Anti-Virus

- Kaspersky Safe Kids

- Kaspersky Who Calls

- Kaspersky Rescue Disk

- Kaspersky Virus Removal Tool

- My Kaspersky

- Вопросы, связанные с вирусами и шифровальщиками

- 34.7k

- posts

-

- Как удалить из ios? "удаление не разрешено"

- By kmscom,

-

Продукты для бизнеса

- Kaspersky Endpoint Security для бизнеса

- Kaspersky Hybrid Cloud Security

- Kaspersky Security Center

- Kaspersky EDR Optimum

- Kaspersky Anti Targeted Attack & EDR Expert

- Kaspersky Endpoint Security Cloud

- Kaspersky Small Office Security и Центр управления

- Kaspersky Security for Mail Server

- Kaspersky Security for Internet Gateway

- Kaspersky Security for Microsoft 365

- Kaspersky Embedded Systems Security

- Сервисы Kaspersky

- Kaspersky Industrial Cybersecurity

- Kaspersky Scan Engine

- Kaspersky Security Awareness

- Kaspersky Unified Monitoring and Analysis Platform

- Kaspersky SD-WAN

- Kaspersky SDKs

- 18.9k

- posts

-

- 274

- posts

-

- Потенциальное применение KasperskyOS

- By Uzer_007,

-

- 3

- posts

-

- Что это было?

- By yup2,

-

- 68

- posts

-

Бета-тестирование продуктов для дома и бизнеса (7803 visits to this link)

-

-

Deutschsprachiges Benutzer-Forum

-

- 8.6k

- posts

-

- Ist das Produkt von Kaspersky?

- By Schulte,

-

- 2.3k

- posts

-

-

Forum para usuarios hispanohablantes

-

- 8.9k

- posts

-

- 2k

- posts

-

-

Forum des Utilisateurs Français

-

- 5k

- posts

-

- Installl Kaspersky Plus et Certificats

- By Pat-1,

-

- 1.1k

- posts

-

- Comment vendre les licences en ligne?

- By Berny,

-

-

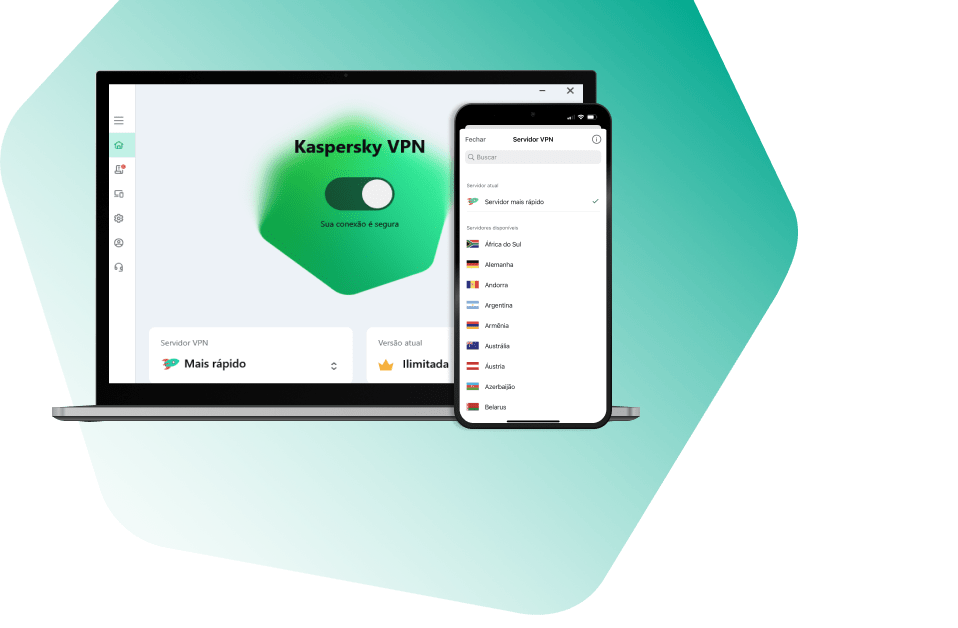

Fórum Brasileiro

-

- 4.2k

- posts

-

- Nao consigo usar os navegadores

- By harlan4096,

-

- 943

- posts

-

-

中文论坛

-

- 3.4k

- posts

-

- 卡巴列设置不能保存

- By ls1588,

-

- 149

- posts

-

-

Forum in Italiano

-

- 3k

- posts

-

- estensioni

- By Gionatan,

-

- 373

- posts

-

- scansione infinita

- By Marco9861,

-

-

Türkçe Forum

-

- 2.4k

- posts

-

- Cannot connect to VPN

- By Umutgnc,

-

- 78

- posts

-

- Kaspersky Endpoint Security Durdurma Parolası - ACİL PM

- By murat5038,

-

-

Nederlands Gebruikersforum

-

- 654

- posts

-

- Blokkering van programma's opheffen

- By Berny,

-

- 6

- posts

-

- Problemen met IIS

- By Berny,

-

-

Forum Knowledgebase

-

- 13

- posts

-

- 57

- posts

-

- How Sync KSK Across Most Devices

- By KarDip,

-

-

Who's Online 1 Member, 0 Anonymous, 157 Guests (See full list)

- Maratka

-

Forum Statistics

33.5k

Total Topics187.6k

Total Posts -

Member Statistics

71437

Total Members1370

Most OnlineNewest Member

Rno

Joined