Forums

-

English Forum

-

Products for Home

- Kaspersky: Basic, Standard, Plus, Premium

- Kaspersky Internet Security

- Kaspersky Total Security

- Kaspersky Safe Kids

- Kaspersky Security Cloud

- Kaspersky Anti-Virus

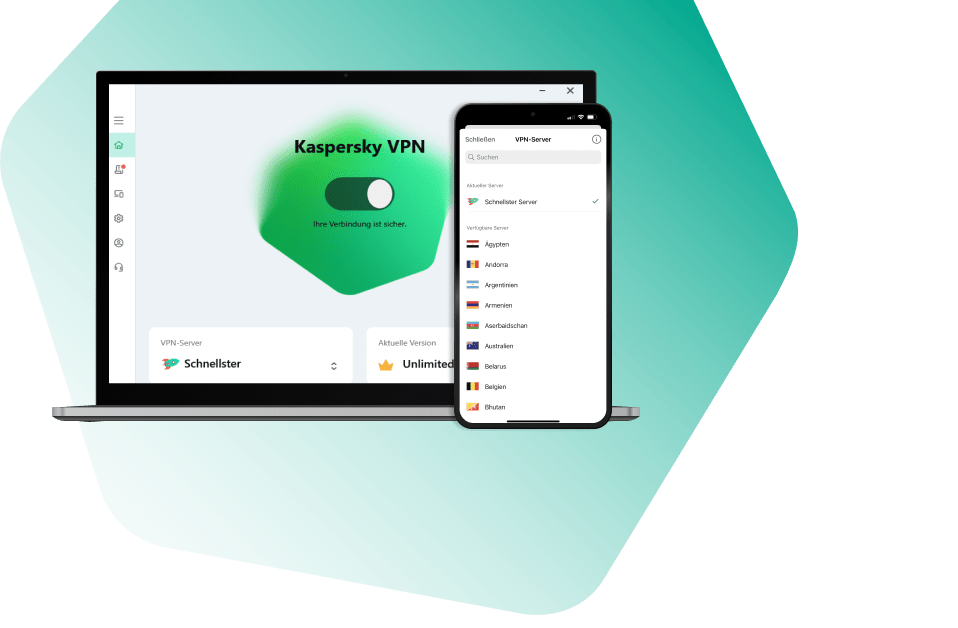

- Kaspersky VPN Secure Connection

- Kaspersky Password Manager

- Kaspersky Free

- Kaspersky Rescue Disk

- Kaspersky Virus Removal Tool

- My Kaspersky

- Virus and Ransomware related questions

- 66.9k

- posts

-

- Kaspersky closing the Free version

- By Manic Man,

-

Products for Business

- Kaspersky Endpoint Security for Business

- Kaspersky Hybrid Cloud Security

- Kaspersky Security Center

- Kaspersky EDR Optimum

- Kaspersky Anti Targeted Attack & EDR Expert

- Kaspersky Endpoint Security Cloud

- Kaspersky Small Office Security & Management Console

- Kaspersky Security for Mail Server

- Kaspersky Security for Internet Gateway

- Kaspersky Security for Microsoft 365

- Kaspersky Embedded Systems Security

- Kaspersky Services

- Kaspersky Industrial Cybersecurity

- Kaspersky Scan Engine

- Kaspersky Security Awareness

- Kaspersky Unified Monitoring and Analysis Platform

- Kaspersky SD-WAN

- Kaspersky SDKs

- 13k

- posts

-

- 19

- posts

-

- 3

- posts

-

- 552

- posts

-

- My mouse and keyboard stopped working

- By Berny,

-

Beta Testing Products for Home & Business (13212 visits to this link)

-

-

Русскоязычный форум

-

Продукты для дома

- Kaspersky: Basic, Standard, Plus, Premium

- Kaspersky Internet Security

- Kaspersky Free

- Kaspersky Total Security

- Kaspersky Secure Connection

- Kaspersky Password Manager

- Kaspersky Security Cloud

- Kaspersky Anti-Virus

- Kaspersky Safe Kids

- Kaspersky Who Calls

- Kaspersky Rescue Disk

- Kaspersky Virus Removal Tool

- My Kaspersky

- Вопросы, связанные с вирусами и шифровальщиками

- 34.8k

- posts

-

- Аппаратная виртуализация недоступна.

- By ВладК,

-

Продукты для бизнеса

- Kaspersky Endpoint Security для бизнеса

- Kaspersky Hybrid Cloud Security

- Kaspersky Security Center

- Kaspersky EDR Optimum

- Kaspersky Anti Targeted Attack & EDR Expert

- Kaspersky Endpoint Security Cloud

- Kaspersky Small Office Security и Центр управления

- Kaspersky Security for Mail Server

- Kaspersky Security for Internet Gateway

- Kaspersky Security for Microsoft 365

- Kaspersky Embedded Systems Security

- Сервисы Kaspersky

- Kaspersky Industrial Cybersecurity

- Kaspersky Scan Engine

- Kaspersky Security Awareness

- Kaspersky Unified Monitoring and Analysis Platform

- Kaspersky SD-WAN

- Kaspersky SDKs

- 18.9k

- posts

-

- Установка Сервера защиты (SVM) - ФСТЭК

- By KDmitry,

-

- 274

- posts

-

- Потенциальное применение KasperskyOS

- By Uzer_007,

-

- 12

- posts

-

- обнаруживается ложная угроза, при запуске проекта

- By andrew75,

-

- 68

- posts

-

Бета-тестирование продуктов для дома и бизнеса (7938 visits to this link)

-

-

Deutschsprachiges Benutzer-Forum

-

- 8.6k

- posts

-

- Anmeldungen auf Webseiten werden verhindert

- By Schulte,

-

- 2.3k

- posts

-

-

Forum para usuarios hispanohablantes

-

- 8.9k

- posts

-

- app.cocos.capital Navegador seguro

- By Caos,

-

- 2k

- posts

-

- exclusiones aplicaciones

- By Caos,

-

-

Forum des Utilisateurs Français

-

- 5k

- posts

-

- Renouvellement automatique

- By Berny,

-

- 1.1k

- posts

-

- Comment vendre les licences en ligne?

- By Berny,

-

-

Fórum Brasileiro

-

- 4.2k

- posts

-

- Após instalação do Kaspersky erro no Wi-fi

- By lucasnegretti,

-

- 946

- posts

-

- Eventos do Servidor de Administração

- By Gabriel Boettcher,

-

-

中文论坛

-

- 3.4k

- posts

-

- 枚举相机会触发摄像头访问提示

- By LongMiao,

-

- 149

- posts

-

-

Forum in Italiano

-

- 3k

- posts

-

- estensioni

- By Gionatan,

-

- 373

- posts

-

- scansione infinita

- By Marco9861,

-

-

Türkçe Forum

-

- 2.4k

- posts

-

- Vpn siparişi

- By quiksilverqs,

-

- 78

- posts

-

- Kaspersky Endpoint Security Durdurma Parolası - ACİL PM

- By murat5038,

-

-

Nederlands Gebruikersforum

-

- 654

- posts

-

- Blokkering van programma's opheffen

- By Berny,

-

- 6

- posts

-

- Problemen met IIS

- By Berny,

-

-

Forum Knowledgebase

-

- 13

- posts

-

- 57

- posts

-

- How Sync KSK Across Most Devices

- By KarDip,

-

-

Who's Online 1 Member, 0 Anonymous, 194 Guests (See full list)

- Jose Miguel

-

Forum Statistics

33.5k

Total Topics188k

Total Posts -

Member Statistics

71574

Total Members1370

Most OnlineNewest Member

Frodejoel

Joined